Web Application Firewall (WAF)

VULNÉRABILITÉS

Il existe deux types de menaces qui affectent la performance d’un site internet :

- Menaces contre la disponibilité du site internet (DDoS)

- Menaces contre la confidentialité du contenu du site internet (vulnérabilités)

Les DDoS sont atténués par la solution Qrator, tandis que les vulnérabilités concernent la couche applicative Web et sont évitées en utilisant la technologie Wallarm.

Le code source de toute application web, même sérieuse, peut contenir des erreurs. Les hackers savent les exploiter pour accéder illégalement aux données appartenant au propriétaire ou visiteurs du site internet. Il est nécessaire de détecter et d’analyser les attaques au niveau applicatif dans les temps. Mais il est également nécessaire d’exclure ce type de vulnérabilités à l’avenir. Wallarm est conçu pour résoudre ces tâches avec la plus grande efficacité.

LA PROTECTION WALLARM

Wallarm propose les services suivants:

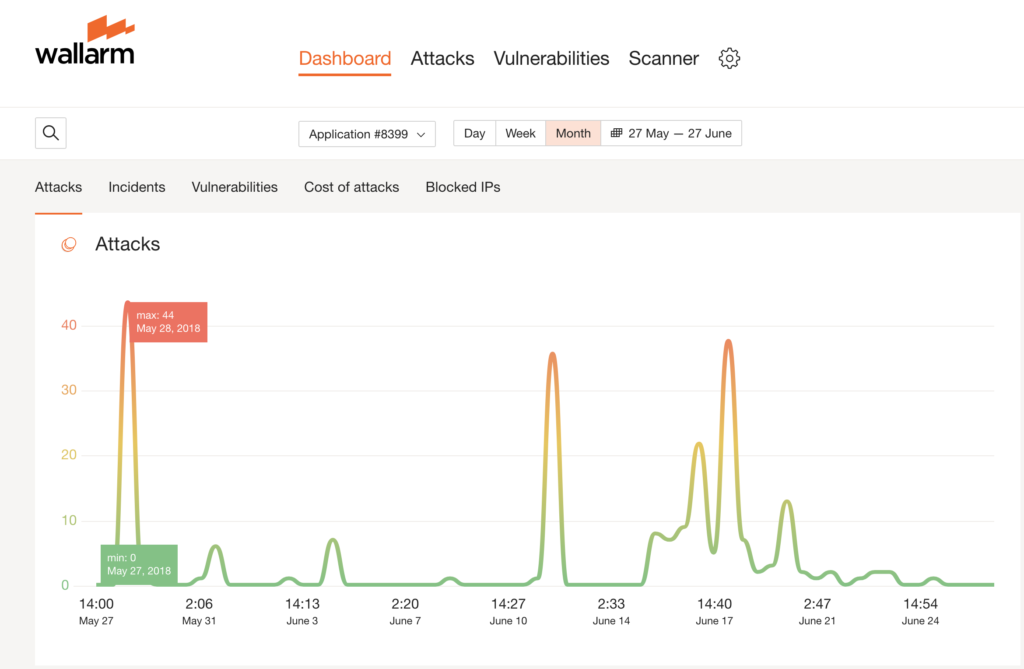

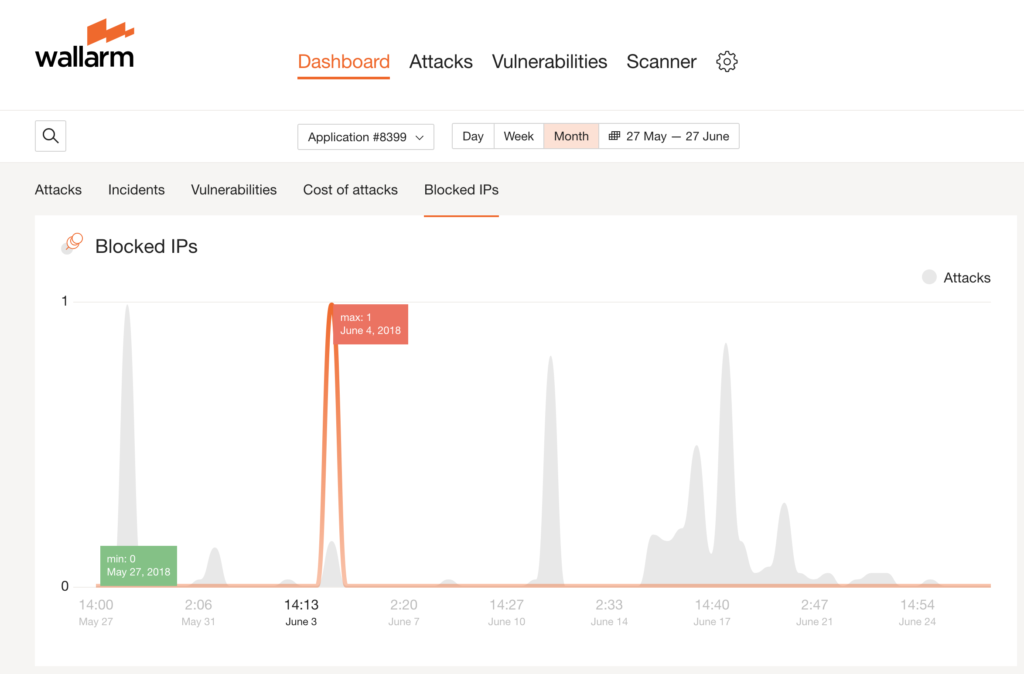

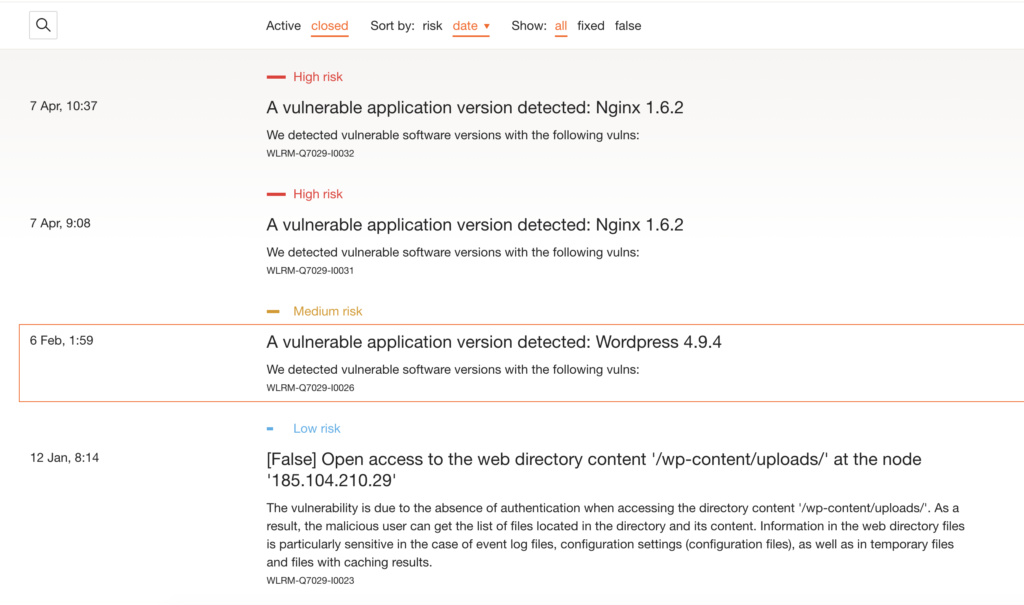

· Notifications des vulnérabilités détectées au niveau applicatif et des mesures de blocage du trafic malveillant visant à exploter ces failles.

· Rapports destinés au client comprenant les problèmes décelés et les recommandations spécifiques par plateforme pour les résoudre. Les applications Ruby, PHP, .NET, Perl et Python sont supportées.

· Monitoring automatisé du statut de la vulnérabilité de sa détection à son suppression.

· Le contrôle de la qualité d’atténuation de la faille.

Le processus wallarm

Wallarm neutralise les attaques et failles en utilisant des données statistiques sur le trafic protégé du site internet. Après analyse, Wallarm met à jour l’ensemble des règles utilisées pour filtrer le trafic dans notre réseau.

Ce service ne nécessite aucun changement technique du côté du client.

Wallarm laisse bien passer le trafic légitime.

- Le filtrage proactif bloque la plupart des attaques de type applicative, y compris les attaques volumineuses en termes de trafic. L’autoapprentissage de l’algorithme permet d’éviter des incidents faux-positifs.

- La détection de vulnérabilités se fait sur les erreurs existantes sur la couche applicative. Le client est informé de chaque faille détectée et reçoit non seulement une description du problème mais également une solution avec des instructions précises.

- Le système de patching virtuel protège l’application contre l’exploitation de vulnérabilité qui ont été détectées mais pas encore résolues. Le système bloque ainsi les tentatives d’attaques et d’intrusions en mode en ligne et permet au site internet de fonctionner sans interruption (pas disponible dans la phase d’essai de la solution).

LES AVANTAGES

Solution Cloud

Nul besoin pour le client d’installer un nouveau logiciel ni même d’acheter de nouveaux équipements.

Méthodes d’analyse statistique ne nécessitant pas de signature

Puisqu’aucune signature n’est requise, pas de délai dans le passage du trafic. Ce système peut être implémenté pour les applications de haute performance (les projets Big Data comme les réseaux sociaux, les moteurs de recherche etc).

Il est possible de détecter des attaques passées à la trappe au préalable qui n’ont pas leurs signatures présentes dans la base de connaissances..

Détection des attaques

Contrairement aux habituels IPS/IDS, Wallarm:

détecte les attaques

qui, par ailleurs, peuvent ne pas poser de menace à votre site internet car divers autohackers et scanners créent un « bruit blanc » sur Internet. Nous distinguons les attaques qui sont réellement en mesure de mettre votre site internet en danger.